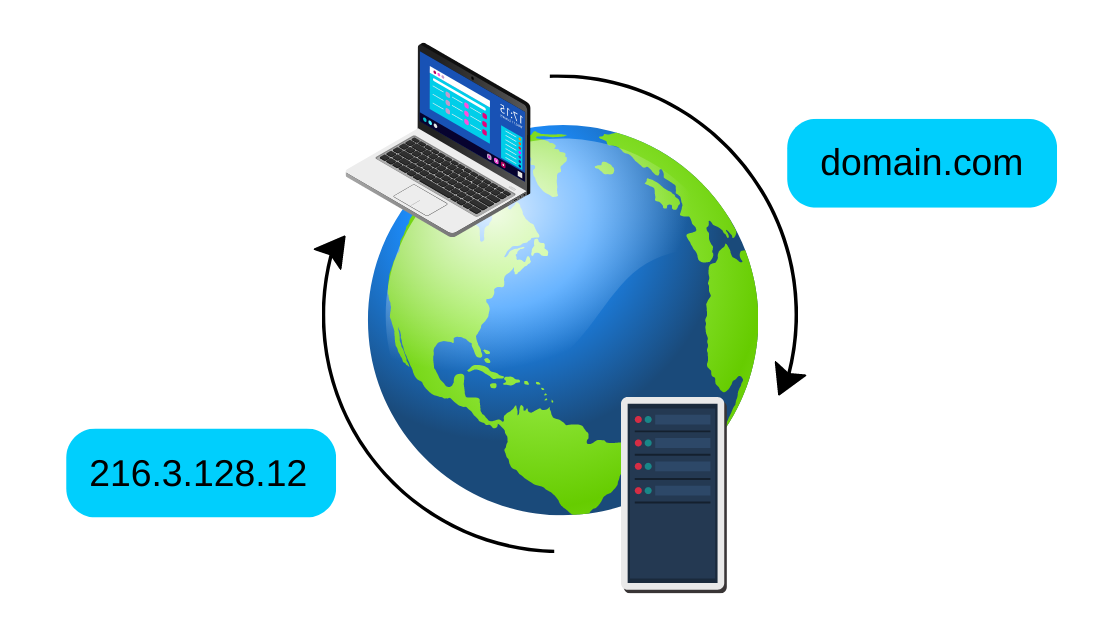

El DNS (Domain Name System) es a libreta de direcciones de Internet, permite la comunicación a través de nombres de dominio. Es el servicio encargado de traducir nombres de dominio en direcciones IP.

Toda la comunicación en Internet depende de este servicio, por lo que es común que los ciberdelincuentes busquen beneficiarse de alguna manera, por lo que han desarrollado algunos ataques enfocados al DNS.

Tipos de ataques al DNS.

- Ataques DDoS: es uno de los ataques más comunes, en el que los servidores se encuentran saturados debido a la alta cantidad de tráfico que recibe, haciendo que el servicio quede completamente inaccesible para el mundo. Un ataque de este tipo puede originarse desde un solo lugar o múltiples ubicaciones geográficas, haciendo más complicada la correcta identificación del verdadero origen y/o motivo. Este ataque puede generar pérdidas importantes de dinero cuya actividad depende de servicios web.

-

Sustracción de información mediante DNS: como todo programa desarrollado, es común que se encuentren vulnerabilidades que pueden permitir el robo de información confidencial, generando pérdidas económicas enormes, y un mal funcionamiento de distintos sistemas informáticos.

-

Ataques Zero-day: este tipo de ataques recibe su nombre porque el atacante aprovecha una vulnerabilidad del sistema sin que alguien más sepa que existe, de esta forma se aprovecha de la situación y puede colapsar una enorme cantidad de sistemas hasta que es reparada dicha vulnerabilidad.

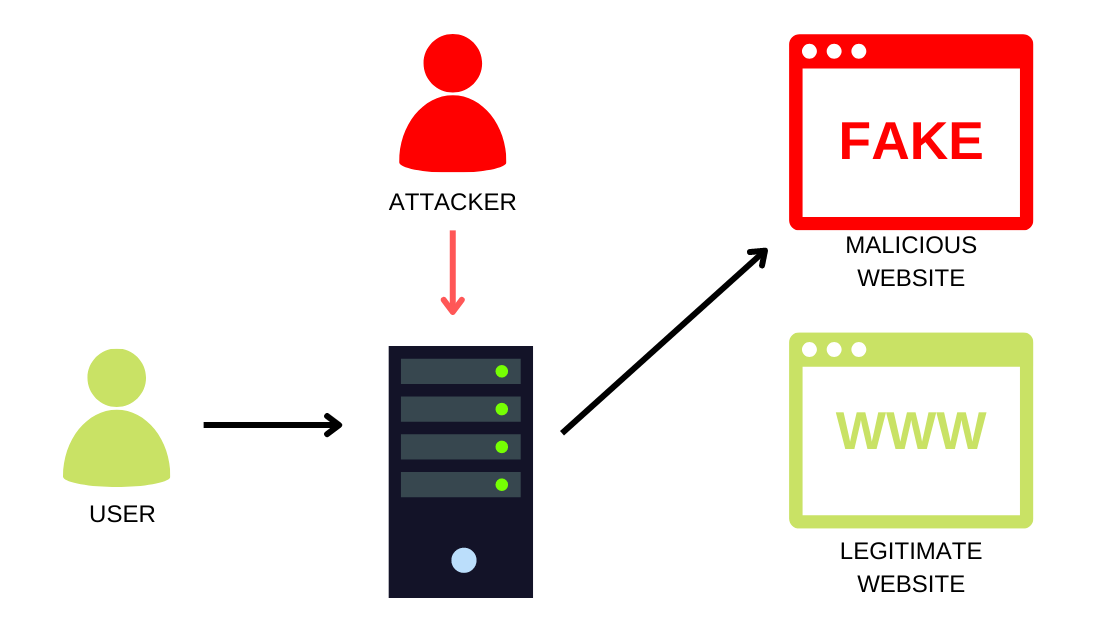

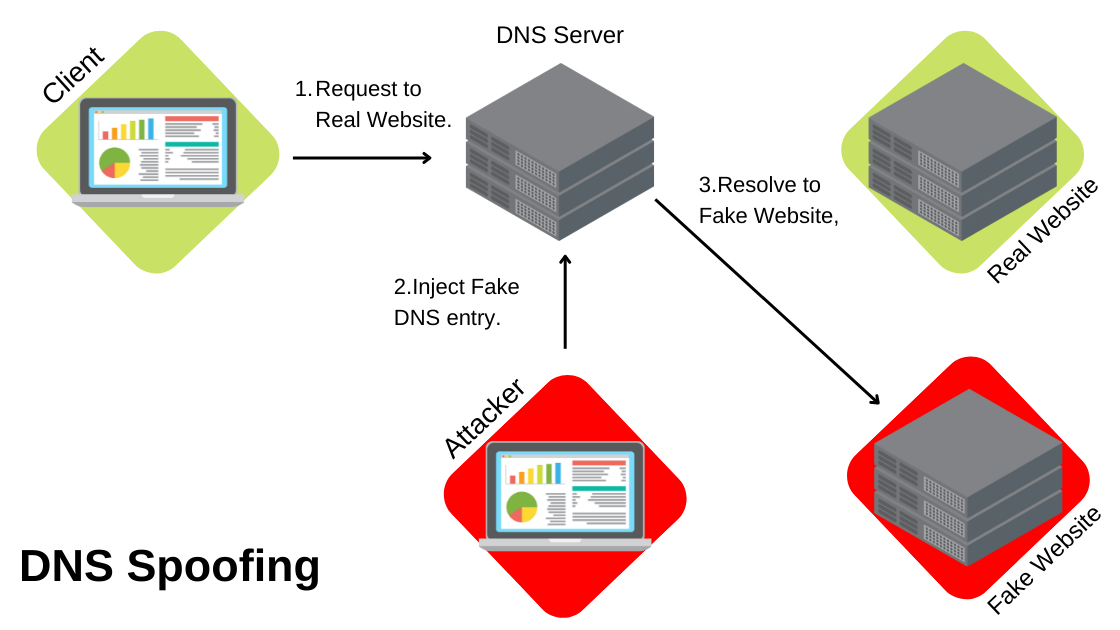

DNS Spoofing: a través de este tipo de ataques se busca redireccionar a un usuario a un sitio que no es el auténtico. Esto se logra alterando los registros de nombre de dominio, por lo tanto, se entorpece la navegación de los usuarios de internet.

Estos ataques se vuelven más comunes, de hecho, el Informe de Amenazas Globales de DNS 2020 de IDC indica que el 80% de las empresas en el 2020 sufrió algún tipo de ataques DNS, donde las afectaciones van desde el daño a la imagen corporativa hasta pérdidas monetarias enormes.

Para protegerse de este tipo de ataques es recomendable tener siempre actualizado el servidor y realizar la implementación de distintos sistemas de seguridad (IPS, Firewalls, antivirus), de tal manera que exista una protección multicapa. Además, también es recomendable adoptar una estrategia de Zero Trust o automatización de políticas.

Las imágenes e información pueden estar protegidas bajo propiedad de autoría.